4–5 марта в техническом сообществе развернулась дискуссия вокруг мессенджера MAX — приложения от VK, получившего летом 2025 года статус национального мессенджера России. По данным компании, на декабрь 2025 года сервисом пользовались 45 миллионов человек ежедневно.

Два независимых технических исследования зафиксировали нетипичное сетевое поведение приложения, после чего пресс-служба MAX дала официальный комментарий Хабру. Рассказываем, что произошло, по порядку.

Редакция The GEEK не может независимо подтвердить результаты исследования, однако все использованные методы и дампы опубликованы в открытом доступе.

Что обнаружили

Первое наблюдение пришло с профильного форума NTC, посвящённого исследованиям сетевых технологий. Несколько участников независимо друг от друга перехватили сетевой трафик мессенджера MAX — один с помощью приложения PCAPdroid на реальном устройстве, другой — в чистом Android-эмуляторе без какого-либо стороннего софта.

Оба обнаружили, что приложение при работе обращается к нескольким внешним сервисам для определения IP-адреса пользователя: среди них — api.ipify.org (Cloudflare), checkip.amazonaws.com (Amazon), ifconfig.me, а также российские ip.mail.ru и сервис Яндекса. Помимо этого, были зафиксированы обращения к доменам main.telegram.org и mmg.whatsapp.net. Дампы трафика были опубликованы на форуме.

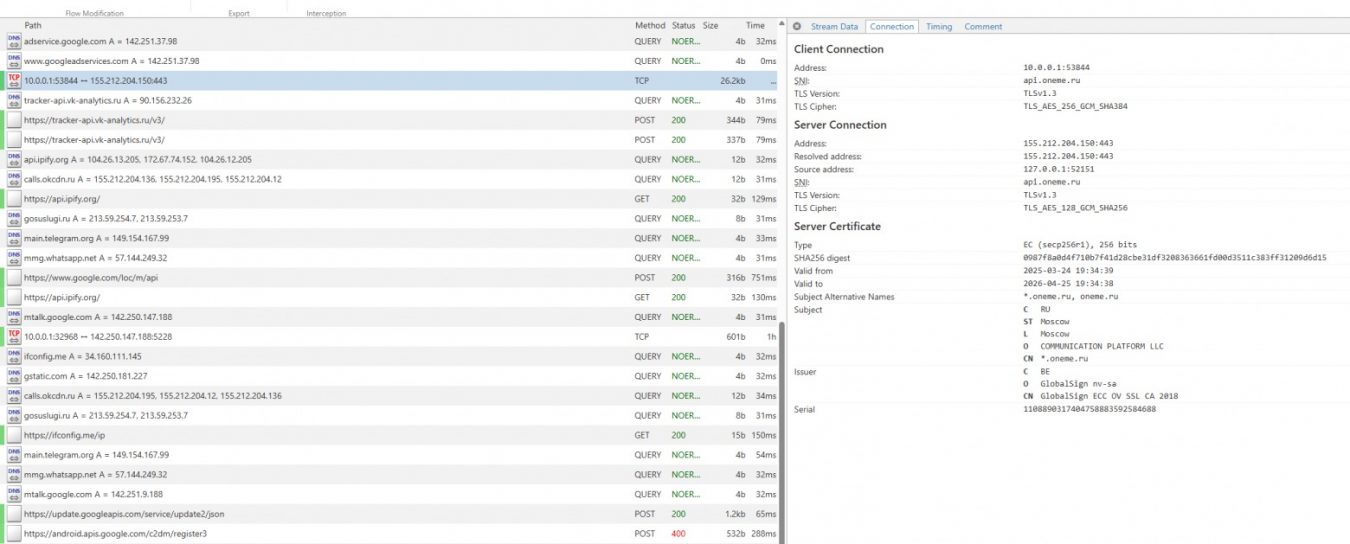

Вскоре после этого на Хабре появилось более детальное исследование. Его автор провёл реверс-инжиниринг APK-файла MAX версии 26.4.3 с помощью декомпилятора JADX и перехвата трафика через mitmproxy. Он обнаружил, что MAX использует собственный бинарный протокол на базе формата MessagePack, который не распознаётся стандартными инструментами анализа. Для его расшифровки был написан отдельный плагин.

Внутри расшифрованного трафика исследователь обнаружил событие под названием HOST_REACHABILITY. По его данным, в этом сообщении, которое приложение отправляет на сервер api.oneme.ru, содержатся: список доменов с результатами проверки их доступности (через ping и TCP-соединение на порт 443), внешний IP-адрес пользователя, тип соединения (Wi-Fi или мобильная сеть), код мобильного оператора, а также флаг, указывающий, активно ли на устройстве VPN-соединение. Среди проверяемых доменов в опубликованном дампе фигурируют api.oneme.ru, calls.okcdn.ru, gosuslugi.ru, gstatic.com, main.telegram.org и mmg.whatsapp.net.

Исследователь также отметил, что, судя по структуре серверной конфигурации, этот модуль может включаться и выключаться удалённо — в настройках сессии присутствует соответствующий флаг host-reachability. Данные отправляются не на отдельный аналитический домен, а в общем потоке трафика мессенджера.

Что ответили в MAX

В тот же день пресс-служба MAX предоставила комментарий Хабру. Там заявили, что предположения, сделанные в публикациях, не соответствуют действительности, и дали следующие пояснения.

Информация об IP-адресах, по словам компании, используется исключительно для обеспечения корректной работы звонков: технология WebRTC требует знания внешнего IP для построения прямого P2P-соединения между устройствами.

Запросы к серверам Apple и Google необходимы для проверки доставки push-уведомлений — в условиях ограничений мобильной связи в отдельных регионах это обеспечивает корректную работу уведомлений.

MAX не отправляет запросы на серверы WhatsApp и Telegram. Используемые технические решения к персональным данным или пользованию другими сервисами, включая VPN, отношения не имеют.

В чём расхождения

Между данными исследований и официальной позицией есть несколько заметных несоответствий, которые на данный момент остаются без объяснения.

Относительно определения IP: WebRTC действительно использует внешний IP-адрес, и само по себе его определение — стандартная практика. Однако для этих целей обычно применяются STUN-серверы — у VK они есть. Зачем параллельно опрашивать пять-шесть HTTP-сервисов в разных сетях и странах, официальный комментарий не уточняет. Исследователь при этом обращает внимание, что полученные IP фигурируют не в механизме звонков, а в событии HOST_REACHABILITY.

Относительно push-уведомлений: проверка доступности mtalk.google.com (сервис Google для доставки push) — объяснимая практика. Но в списке проверяемых хостов также присутствуют gosuslugi.ru, main.telegram.org и mmg.whatsapp.net, связь которых с push-уведомлениями MAX неочевидна.

Относительно Telegram и WhatsApp: в опубликованном дампе расшифрованного трафика эти домены присутствуют в поле hosts события HOST_REACHABILITY с результатами проверки доступности. Вероятно, разработчики подразумевают под «запросами» полноценный обмен данными с этими сервисами, тогда как исследователи фиксировали проверки доступности (ping и TCP-соединение) — но эта разница в терминологии в официальном комментарии не проговорена.

Относительно VPN: в расшифрованном трафике присутствует поле vpn со значением 1, которое, по данным исследователя, отражает статус VPN-соединения на устройстве. В официальном комментарии этот момент не упоминается.

Что стоит учитывать

Для полноты картины важно отметить ряд оговорок. Оба исследования проведены на одной конкретной версии APK (26.4.3), скачанной с неофициального источника (4PDA). Как ведёт себя приложение из Google Play, RuStore или на iOS — неизвестно. Часть выводов исследователей, особенно о возможных целях модуля — являются интерпретациями, а не доказанными фактами.

Вместе с тем методика обоих исследований описана подробно, дампы опубликованы, а инструменты общедоступны, то есть результаты может проверить любой желающий.

Со своей стороны, официальный комментарий MAX достаточно краток и не адресует конкретные технические находки: дополнительные поля, список проверяемых доменов, механизм удалённого управления модулем. Это оставляет пространство для вопросов.

Как развиваются события

На момент публикации обе статьи активно обсуждаются на Хабре и в Telegram-каналах, посвящённых информационной безопасности. Дополнительных комментариев от VK или MAX пока не поступало.

Вероятнее всего, исследователи продолжат анализировать новые версии приложения — любые изменения в поведении модуля, особенно его удаление или ограничение, будут зафиксированы. Со стороны VK логичным шагом был бы развёрнутый технический комментарий, который бы объяснил назначение каждого из обнаруженных элементов. Пока же история остаётся открытой.

Для пользователей, которых ситуация беспокоит, специалисты в области информационной безопасности рекомендуют обращать внимание на сетевую активность установленных приложений — для этого существуют бесплатные инструменты, не требующие специальных знаний (например, PCAPdroid на Android).

Материал подготовлен на основе публикаций с форума NTC, статьи на Хабре с результатами реверс-инжиниринга, а также официального комментария пресс-службы MAX.